主页 > 华为手机如何下载imtoken钱包 > 【原创】2019年上半年勒索软件专题报道

【原创】2019年上半年勒索软件专题报道

上半年勒索软件灾难

2019年上半年,国内外大大小小的勒索软件攻击事件,暴露出一系列网络安全问题,这些问题是随着传统产业逐步数字化、网络化、智能化,产业逐步拥抱工业化而暴露出来的。互联网化。 勒索病毒也趁机滋事,疯狂敛财,影响力日益扩大。 全球范围内的交通、能源、医疗等社会基础服务设施成为勒索软件攻击的目标。

2019年,GandCrab勒索软件运营团队宣布,一年半时间获利20亿美元。 这个消息震惊了世界。 这一成功案例也将极大地刺激更多不法分子继续经营勒索软件业务。 在我国,大量攻击者利用恶意邮件和虚假司法机构发送隐藏GandCrab勒索病毒的虚假邮件,造成多个政企组织内网被毁。

2019 年 3 月,全球最大的铝产品生产商 Norsk Hydro 遭遇勒索软件公司,该公司被迫关闭多条自动化生产线。

2019年5月26日,国内某打车软件平台发布公告称,其服务器持续遭受攻击,服务器核心数据被加密,攻击者索取巨额比特币。 公司对违法行为予以严厉谴责,并向公安机关报案。

2019年5月29日,美国佛罗里达州里维埃拉比奇警察局员工打开恶意邮件,导致该市基础服务设施被勒索软件加密。 市政府官员随后召开会议,批准使用约 60 万美元支付赎金。

2019 年 6 月中旬,全球最大的飞机零部件供应商之一的 ASCO 遭到勒索软件病毒的攻击。 由于病毒袭击导致生产环境系统瘫痪,该公司让其 1,400 名工人中的约 1,000 人带薪休假,并关闭了四家国家工厂。

上半年勒索软件攻击的一些数据

观察2019年勒索病毒感染的地域分布,勒索病毒在全国范围内都有不同程度的蔓延,其中广东、山东、河南、四川、江苏等地受害最为严重。

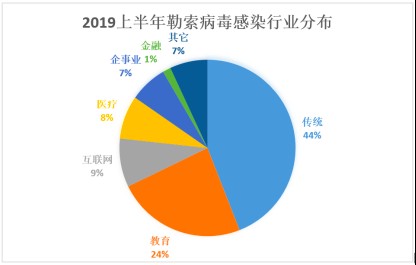

在受勒索软件影响的行业中,传统行业和教育行业受害最为严重,其次是互联网、医疗、企事业单位。

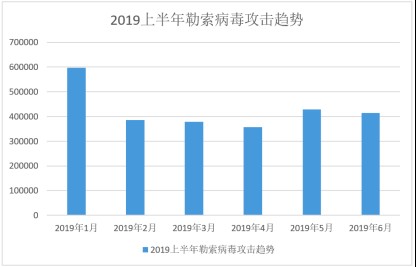

2019年上半年,勒索软件感染数量保持稳定,共有超过250万台计算机受到攻击。 从时间分布来看,最活跃的时间是2019年1月,2-6月整体较为平稳,近期略有上升趋势。

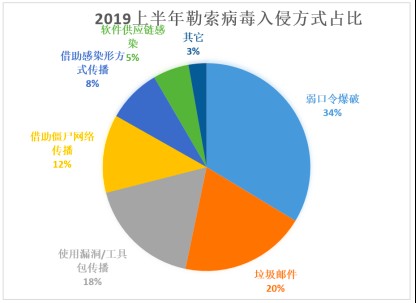

2019年上半年,勒索病毒的主要攻击方式依然是弱口令爆破攻击,其次是海量垃圾邮件传播,紧随其后的是利用高危漏洞和漏洞攻击包主动传播,整体攻击方式为多样化的特点。

网络勒索的五种方式

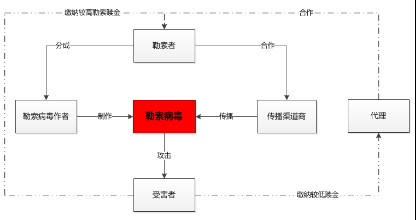

随着勒索行业的快速发展,基于数据加密、数据泄露甚至欺诈等核心要素的网络勒索类型多种多样。 网络敲诈勒索具有匿名、隐蔽、便捷等特点,深受黑市青睐。 勒索病毒的典型实施过程如下。 一次完整的赎金可能涉及 5 个角色(一个人可能扮演多个角色)。

勒索软件作者:负责编写和制作勒索软件,对抗安全软件。 通过在“暗网”或其他地下平台出售病毒代码,接受病毒定制,或出售病毒发生器,与勒索者合作,从中分一杯羹。

勒索者:从病毒作者处获取定制版勒索软件或勒索软件原程序,自定义病毒勒索信息后获取自己的专属病毒,与勒索软件作者分享收益。

传播渠道商:帮助勒索者传播勒索软件,最熟悉的就是僵尸网络,比如Necurs和Gamut,全球97%的钓鱼邮件都是由这两个僵尸网络发出的。

解密代理:向受害人谎称自己可以解密各勒索软件加密的文件,且为勒索者索要赎金的50%或以下,实际配合勒索者赚取差价。 从全球范围来看,勒索病毒产业链支撑了一大批从事解密代理的组织。 这些人直接购买搜索关键词广告,让受害企业通过他们完成解密交易。 解密代理充当中间人并从中获取大量资金。 益处。

受害者:通过各种渠道不幸被勒索软件招募的受害者,如果重要文件被加密,他们会联系代理或勒索者支付赎金来解密文件。

基本上有五种形式的网络勒索:

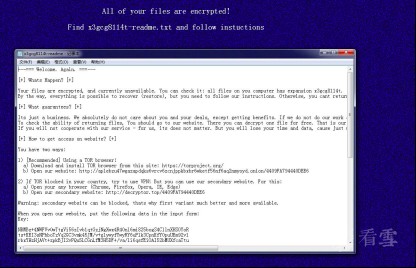

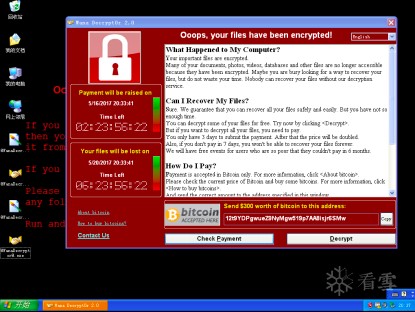

1、数据加密勒索:

这种方式是目前受害人数最多、社会影响最广泛、敲诈勒索犯罪形式最活跃的一种方式。 该方法通过对用户系统中的重要文件和数据进行加密,结合虚拟货币,实现了一个完整的犯罪过程。 以GandCrab为代表的敲诈勒索集团无疑是此类敲诈勒索行业的佼佼者。 在短短一年多的时间里,黑产团伙就非法敛财20亿美元。 病毒曾经波及包括我国在内的多个国家。 多国基础设施的正常运转,造就了我国大量的GandCrab病毒感染。

2.系统锁和勒索软件:

这种勒索形式与数据加密勒索非常相似,在一些真实的攻击场景中,这种方式也会结合数据加密勒索实施。 这种攻击方式的重点不在磁盘文件上,而是通过修改系统引导区、篡改系统开机密码来锁定用户系统,导致用户无法正常登录系统。

通过这种方式进行勒索,在电脑和安卓手机系统上也很常见。 国内的PC大多是用易语言编写的一系列锁机病毒。 该病毒捆绑破解工具、激活工具、游戏插件,欺骗用户,通过论坛、网盘、下载站传播。

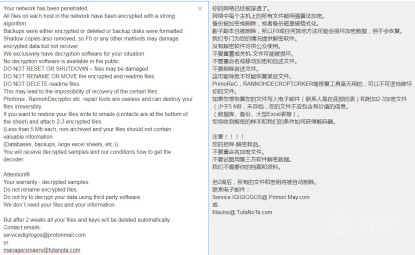

3. 数据泄露和勒索:

这种勒索通常是针对企业进行的。 黑客通过入侵获取企业内部的相关机密数据,进而勒索企业支付一定数额的赎金。 公开发布机密数据以勒索公司向他们付款。 大规模的数据泄露不仅会给大型企业造成严重的经济损失,还会产生很大的负面影响。

4. 欺诈和恐吓勒索:

这种勒索类似于企业数据泄露造成的勒索,以及对个人用户隐私的攻击。 不同的是,攻击者根本没有隐私数据,通过伪造、拼接与隐私相关的图片、视频、文档等方式恐吓目标,进行诈骗和勒索。

这类勒索者会发送大量的诈骗邮件,当收件人的隐私信息受到打击时,就会利用收件人的恐慌情绪进行诈骗勒索。 在勒索过程中,受害人很可能因担心自己的隐私信息被进一步泄露而落入圈套,从而被骗支付赎金。

5.破坏性加密数据,掩盖入侵真相:

在一些涉及各行业重要数据和各国机密数据的病毒感染场景中,有时会发现一些不同于传统勒索软件感染的案例。 不同的是,在观察此类病毒感染环境时,可以发现病毒会对一些文件进行多次加密,甚至对文件造成不可挽回的破坏。 而且该病毒不进行白名单过滤,非常容易直接让系统崩溃。 分析这样的感染场景,病毒的真实意图似乎比金钱更具有破坏性。

一些黑客组织在进行APT攻击,窃取企业数据后,还会进一步投放破坏性勒索软件,对用户数据进行加密,以抹杀痕迹。 一些APT攻击者的最终目的是攻击目标基础设施,造成无法挽回的损失。 损害。 勒索软件的加密机制使得这些攻击更加普遍,有利于黑客组织掩盖其真正的攻击意图。

中国活跃的勒索病毒列表

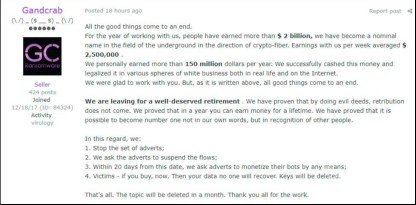

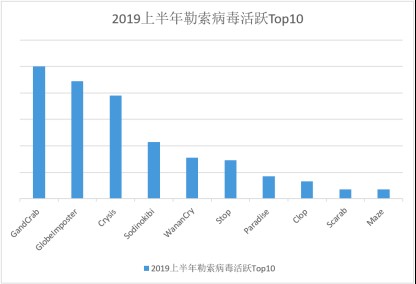

观察2019年上半年勒索病毒家族的整体活跃趋势,GandCrab依然是最活跃的病毒。 该家族于2019年6月1日宣布停止运营,但在接下来的几周内仍有一些残留病毒在传播。 GandCrab勒索病毒以出道16个月、非法获利20亿美元结束勒索生涯。

紧接着,菜鸟Sodinokibi开始大量更换GandCrab原有的病毒传播渠道。 技术专家一度怀疑,GandCrab 勒索病毒的拦截只是一种掩饰。

GandCrab成功的商业故事将引爆更多暗黑世界人的贪欲,可以预见,未来很长一段时间内,将会有越来越多的勒索病毒进行破坏活动。

螃蟹

GandCrab勒索病毒最早出现于2018年1月,是国内第一个使用达世币(DASH)作为赎金的勒索病毒,也是2019年上半年最活跃的病毒之一。该病毒经历了5次迭代一年多来的主要版本,病毒作者一直在与安全厂商和执法机构斗争。 该病毒善于利用弱口令爆破、挂马、垃圾邮件等方式在中国传播。

2018年10月16日,一名叙利亚用户发推称,GandCrab病毒加密了他的电脑文件,由于无法支付赎金,他再也看不到战死的小儿子的照片。 后来GandCrab放出了部分叙利亚地区的密钥,并在后续的病毒版本中将叙利亚地区列入了白名单,这也是国内一些厂商将其命名为“Grand Crab Ransomware”的原因。

2019年6月1日,GandCrab运营团队在俄语论坛上发表公开声明,“从出道到现在的16个月里,累计赚取超过20亿美元,平均每人每年1.5亿,成功洗钱,同时宣布关闭勒索服务,停止运营团队,以后不再对外发布解密密钥。在我的余生里,我会挥金如土,过得很好。”

2019年6月17日,Bitdefender联合罗马尼亚及欧洲多地警方,通过线上线下联合攻坚,成功破解GandCrab病毒最新版本v5.2。 该事件也标志着 GandCrab 勒索团伙故事的结束。

全球冒名顶替者

2017年5月,勒索软件Globelmposter首次在中国现身。 2018年2月,全国各大医院遭到Globelmposter勒索病毒攻击,导致医院系统被加密,严重影响了医院的正常业务。

Globelmposter攻击手段极其丰富,通过垃圾邮件、社会工程学、渗透扫描、RDP爆破、恶意程序捆绑等方式传播,其加密后缀不断变化。 由于Globelmposter采用RSA+AES算法进行加密,目前尚无针对该勒索样本加密文件的解密工具。

孤岛危机

Crysis勒索病毒从2016年开始勒索,加密文件完成后,通常会加上“ID+邮箱+指定后缀”格式的扩展后缀,例如:“id-number.[gracey1c6rwhite@aol.com] .bip”,其家族衍生的Phobos系列变种也从今年2月份开始活跃。 该病毒通常采用弱口令爆破的方式入侵企业服务器。 安全意识薄弱的企业在多台机器上使用同一个弱密码。 面对这种病毒,很容易造成企业内服务器的大规模感染,进而导致业务系统瘫痪。

Sodinokibi

Sodinokibi勒索病毒最早出现于2019年4月下旬,由于随后GandCrab停止运营,该病毒紧随其后,将GandCrab勒索病毒家族的多个传播渠道据为己有。 该病毒目前在中国主要通过网络相关漏洞和海量钓鱼邮件传播。 也被国内厂商称为GandCrab的“接班人”。 从病毒的传播和感染势头来看,这无疑是敲诈者。 冉冉升起的新星。

万安哭

WannaCry于2017年5月12日在全球爆发,引爆了互联网行业的“生化危机”。 通过“永恒之蓝”高危漏洞传播的WannaCry,在短时间内波及近150个国家,对政府、教育、医院、能源、通信、交通、制造业等诸多关键信息基础设施造成前所未有的破坏.

由于目前网络中还有部分机器没有修复漏洞,所以病毒仍然很活跃(大部分加密功能都失效了)。

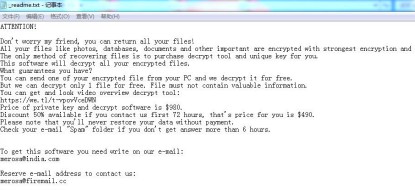

停止

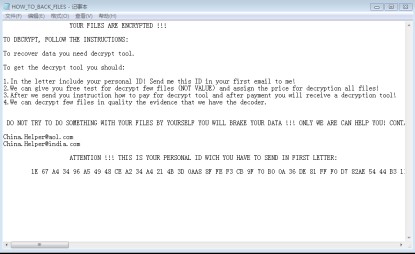

Stop勒索病毒家族在中国主要通过软件捆绑、垃圾邮件等方式传播,加密时通常需要下载其他病毒辅助工作模块。 Stop勒索软件会留下一份名为_readme.txt的赎金票据文件,勒索980美元,并声称在72小时内联系病毒作者将获得50%的费用减免。 同时,该病毒除了对文件进行加密外,还具有以下行为特征。

1、加密时,禁用任务管理器,禁用Windows Defender,关闭Windows Defender的实时监控功能;

2、通过修改hosts文件,防止系统访问全球大量安全厂商的网站;

3、病毒进行加密时,会导致系统明显卡顿。 为了欺骗人们,病毒会弹出一个假的Windows自动更新窗口;

4、发布一个人为修改的不显示界面的TeamViewer模块,用于实现对目标电脑的远程控制;

5、下载AZORult窃密木马,窃取用户浏览器、邮箱、多种聊天工具的用户名和密码。

天堂

Paradise勒索病毒最早出现于2018年7月,勒索弹窗的风格与《孤岛危机》非常相似。 勒索病毒加密文件完成后,文件名会变成如下格式:[原文件名]_[随机字符串]_{邮箱}.随机后缀,并在你的手机上留下一个名为Instructions的赎金票据文档files.txt 或###_INFO_you_FILE_###.txt。

啪嗒啪嗒

Clop 勒索软件使用 RSA+RC4 加密文件。 与其他勒索软件不同,Clop 勒索软件在某些情况下会携带有效的数字签名,而数字签名会被滥用。 过去,盗用多发生在流氓软件中。 在窃密特洛伊木马程序中。 勒索病毒携带有效签名的情况极为罕见,这意味着该病毒在某些拦截场景下更容易获得安全软件的信任,进而成功感染,给企业造成不可挽回的损失。

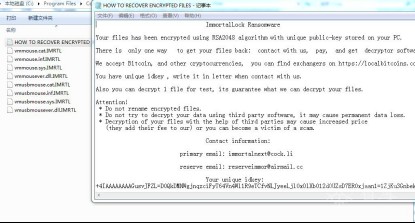

圣甲虫

Scarab cable病毒主要利用Necurs僵尸网络传播,国内也发现通过RDP密码爆破后中毒。 这个家族中有很多变种,有些变种感染后的外观差异很大。 比如今年3月我国部分企业感染的ImmortalLock(非死锁)病毒,就是活跃在国内的圣甲虫家族的变种。

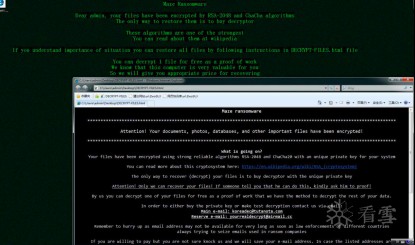

迷宫

迷宫(maze)勒索病毒也被称为ChaCha勒索病毒。 擅长利用Fallout EK漏洞利用工具通过网页挂马进行传播。 挂马的网页大多涉黄赌毒,通常逐渐扩展到盗版软件、游戏外挂(或破解)、盗版影视下载,以及一些软件嵌入广告页面,其中之一该病毒的特点 它声称根据被感染机器的价值来确定勒索的具体金额。

关于勒索软件解密与打击犯罪

成熟的勒索病毒通常采用高强度的非对称加密(RSA+other)算法对文件进行加密,这也导致在未获得病毒作者私钥的情况下,无法解密通过常规技术手段加密的文件。 少数可解密案例仅包括以下场景:

一种。 由于勒索软件本身的设计缺陷,其加密算法具有可逆性,可以解密密钥泄露场景下的文件。

此类引起的可破译病毒有部分版本的撒旦家族、部分版本的Stop家族、极光(Aurora)家族、xorist家族等。

b. 该勒索病毒的作者公开了手中的密钥,进而开发了解密工具。

例如,在早期的1.x和2.x版本的FilesLocker中,病毒作者公开了自己的私钥,使得一些被感染的系统能够成功解密和恢复文件。

C。 由于警方与安全公司的合作,执法部门在打击勒索团伙后获得了病毒作者的密钥,进而开发出解密工具。

例如,Bitdefender 曾多次联合罗马尼亚和欧洲警方对 GandCrab 勒索家族进行打击。 被最新版GandCrab5.2损坏的文件也可以成功恢复。

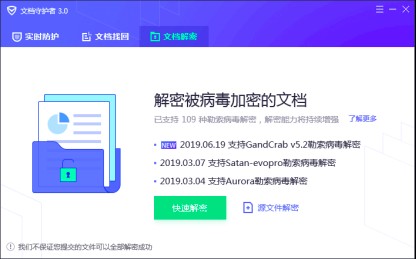

为解决勒索病毒造成的危害,腾讯电脑管家和腾讯鱼点都提供了文件守护者功能。 除了帮助用户解密数据外,最重要的是提供了一个相对完整的数据备份和恢复解决方案。 2019年上半年,腾讯电脑管家数千万用户启用了内置文档守护者功能。 内置自研解密方案,已成功为数千名勒索病毒受害者提供解密服务,帮助他们成功恢复被病毒加密的文件。

2019年,国内安全企业也更多地与执法部门合作打击勒索软件犯罪。 2019年,这些行动取得了一定成效。

一种。 2018年12月,中国发现一起利用二维码支付赎金的勒索软件案例,2万多台电脑被感染。 很快,感染病毒的“95后”罗某被东莞网警抓获。 2019年6月11日,广东省东莞市第三人民法院开庭审理此案。 罗某涉嫌破坏计算机信息系统罪,被检察院提起公诉。

b. 2019年6月中旬,武汉市公安局江汉分局经过三个月的侦查,破获了一起网络勒索案。 一对广东夫妇在深圳注册了两家公司(勒索软件解密代理公司),联手黑掉了国内的几家公司。 公司电脑以解密为由非法牟利,前后获利约700万元。 相关犯罪嫌疑人已被警方逮捕。

勒索软件发展的下一阶段

1、勒索软件与安全软件的交锋将愈演愈烈

由于安全软件对勒索软件的防御方案相对成熟,勒索软件成功侵入用户计算机的难度加大,病毒传播者将不断升级其反制技术方案。

2、勒索病毒的传播更加多样化

过去,勒索软件的传播主要依靠钓鱼邮件。 现在勒索病毒使用更专业的黑客手段,如高危漏洞、鱼叉式攻击、水坑式攻击等,甚至通过软件供应链进行传播。 入侵成功率与病毒影响面。

3、勒索软件攻击的重点是企业用户

大多数个人计算机都可以使用安全软件来完成漏洞修补。 首先,攻击门槛比较高。 在遭遇勒索病毒攻击时,个人用户数据的重要性往往弱于企业用户。 除个别用户外,大部分用户都选择放弃数据重装系统,绝不会接受敲诈勒索。 而企业用户则有相反的特点:很多企业系统由于管理原因、系统安全维护成本高、系统版本低、不能及时安装补丁等客观因素,更容易被入侵。 高价值将使企业受害者倾向于支付赎金来恢复数据。 因此,我们观察到的是,越来越多的勒索软件针对政府机关、企业、医院、学校等机构用户。

4、勒索软件更新迭代速度加快

随着安全厂商和警方的不断努力,越来越多的勒索病毒被破解和打击,这也将加剧黑市从业者病毒的快速迭代。

5.增加赎金

随着用户安全意识的提高和安全软件防御能力的提升,勒索病毒入侵的成本也相应增加,赎金和赎金也随之增加。 某公司被勒索病毒入侵后,被勒索金额高达9.5个比特币(市值超10万元人民币)。 多次观察到,部分勒索病毒会根据用户数据的价值来调整勒索金额。

6.勒索软件开发门槛降低

观察近期勒索病毒开发的语言类型,可以看到越来越多基于脚本语言开发的勒索病毒开始出现,甚至开始出现使用中文编程“易语言”开发的勒索病毒。 比如使用Python系列的“Py-Locker”勒索病毒,以及在一郎供应链中传播的“unname1889”勒索病毒。 低门槛意味着会有更多的黑人进入勒索软件行业。 病毒将继续发展和传播。

七、勒索病毒产业化特征日趋明显

随着勒索病毒的不断出现,勒索代理服务越来越稳定,甚至走向正规化。 通过观察,我们注意到敲诈解密代理公司多年来直接购买搜索引擎关键词广告推广业务。 当公司遭遇勒索病毒攻击,关键业务数据被加密,但理论上根本无法解密,勒索机构承担受害人。 攻击者与攻击者协商交易以恢复数据的业务。

8、勒索病毒和挖矿木马混合感染

勒索病毒与挖矿木马混合感染较为常见。 在一些企业内网被入侵攻击的案例中,我们观察到挖矿木马感染和勒索病毒感染同时存在,入侵者基本使用同一个传播渠道。 两种攻击方式混合使用黑客发邮件索要比特币,使攻击者的利润最大化。

9. 勒索软件多平台传播

目前勒索病毒的攻击主要针对windows系统,管家也发现了针对MacOS、Android等平台的勒索病毒。 影响力会逐渐增强。

10、参与敲诈病毒黑产的人数将持续上升

16个月赚20亿美元的GandCrab高调“退休”的故事广为流传。 可以预见,这一事件将引爆更多暗中人的贪欲。 在未来很长一段时间内,会有越来越多的人加入敲诈勒索行业,黑产业从业者的数量会不断攀升。

随着虚拟货币的迅猛发展,各类病毒和木马都有相同的盈利模式,各类病毒都可能随时附加勒索属性。 蠕虫、感染、僵尸网络、挖矿木马等都可能在将被感染目标的剩余价值完全抽干后,发出勒索模块进行最后一步的勒索。 预计未来勒索病毒攻击的数量还会继续上升。

针对勒索软件的防御解决方案

A、定期进行安全培训,日常安全管理可参考“三不三要”思想

1. 不要上钩:不要点击标题诱人的未知邮件

2.不要打开:不要随便打开邮件附件

3. 请勿点击:请勿点击电子邮件所附的网址

4.备份:重要数据要备份

5. 确认:打开邮件前确认发件人是可信的

6、随时更新:系统补丁/安全软件病毒库实时更新

B、全网安装部署终端安全管理软件。 推荐企业用户使用腾讯腾讯,个人用户使用腾讯电脑管家。 同时,对于一些大中型企业,我们推荐使用腾讯御界高级威胁检测系统来监控内网风险。 企业管理员可以利用这些安全解决方案,及时发现内网入侵风险,及时封堵漏洞,修复漏洞,规避重大业务风险。 系统被勒索软件损坏。

C、建议对于因其他原因无法及时打补丁的系统,可以考虑在网络边界、路由器、防火墙上设置严格的访问控制策略和软件限制策略黑客发邮件索要比特币,确保网络的动态安全。

D. 建议对于弱口令系统,在加强用户安全意识的前提下,督促员工停止使用弱口令,或使用安全策略强制要求密码的长度和复杂度。

E.检查网络资产。 如果有一些网络服务或端口不是必须开放的,可以按照最小权限原则将其关闭或禁用,以尽量减少黑客的攻击面。

F. 企业应培养和培养专业的网络安全管理人才,密切关注网络安全动态,与安全厂商进行良好互动。 仅靠安全软件来解决网络风险是不可想象的。 安全攻防需要长期的技术投入和人员投入。

G、建议对重要网络服务配置远程访问策略,限制管理节点,只限制允许的IP地址访问管理后台。 数据库服务避免使用弱密码,配置最大错误登录次数,防止远程黑客暴力破解。

重要关键业务系统必须有灾备计划(备份3、2、1计划)

A.至少准备三份;

B、两种不同的形式:将数据备份到两种不同的存储类型,如服务器/移动硬盘/云/光盘/磁带等。

C.至少一个远程(离线)备份:勒索软件加密在线备份系统的事件太多了

在看雪招聘平台制作简历,完成90%以上可获得500看雪币~

最终由腾讯电脑管家于2019年7月4日18:37编辑,原因如下: